Модуль 3: Фишинг и поддельные сайты: как не подарить пароль хакеру

Фишинг в криптовалютах: почему это угроза номер один

Представьте: вы открываете Google, вбиваете "MetaMask", кликаете на первую ссылку, скачиваете приложение, вводите сид-фразу для "восстановления" кошелька. Через 5 минут ваш счет пуст. Что произошло? Вы попали на идеальную копию официального сайта, созданную мошенниками.

По данным исследования Chainalysis, в 2023 году через фишинг было украдено более 1.7 миллиарда долларов в криптовалютах. Это больше, чем все взломы бирж вместе взятые. Почему? Потому что взломать хорошо защищенную систему сложно, а обмануть человека — легко.

Главный принцип фишинга: Не взламывать технологию, а обманывать людей. Самое слабое звено любой системы безопасности — человек. Именно поэтому даже технически подкованные пользователи становятся жертвами.

Фишинг (от англ. fishing — рыбалка) — это метод кибермошенничества, при котором злоумышленники выдают себя за легитимные компании или сервисы, чтобы выманить у жертвы конфиденциальные данные: сид-фразы, приватные ключи, пароли.

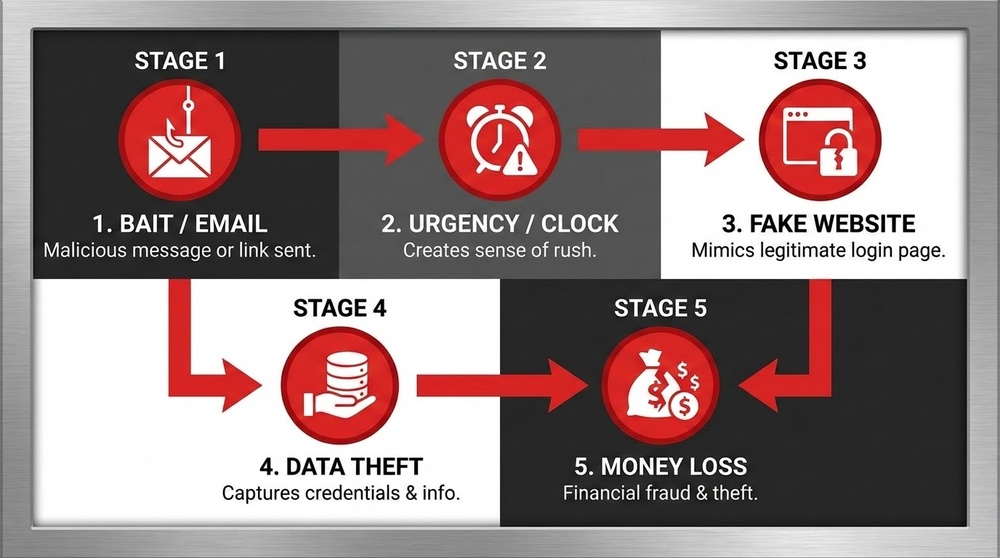

Анатомия фишинговой атаки: как это работает

Чтобы защититься от фишинга, нужно понимать психологию мошенников и технические приемы, которые они используют.

Цепочка успешной атаки

Этап 1: Привлечение внимания

Мошенники используют различные каналы, чтобы донести фишинговую ссылку до жертвы:

- Платная реклама в Google/Bing — сайт-фейк покупает топовые позиции по ключевым словам

- Email-рассылки — письма якобы от биржи, кошелька или блокчейн-проекта

- SMS-сообщения — "Ваш аккаунт заблокирован, перейдите по ссылке"

- Социальные сети — фейковые профили в Twitter/Telegram выдают себя за техподдержку

- Discord/Telegram боты — автоматические сообщения с "важной информацией"

- Поисковая выдача (SEO) — фейковые сайты оптимизированы под поисковики

- YouTube-видео — поддельные обучающие ролики со ссылками в описании

Этап 2: Создание срочности

Мошенники давят на эмоции, чтобы жертва действовала быстро, не раздумывая:

- "Ваш аккаунт будет заблокирован через 24 часа"

- "Обнаружена подозрительная активность, подтвердите личность"

- "Вы выиграли 0.5 BTC, заберите в течение часа"

- "Срочное обновление безопасности, действуйте немедленно"

- "Ваши средства под угрозой, требуется верификация"

Этап 3: Имитация легитимности

Поддельный сайт или письмо выглядят на 99% как оригинал:

- Скопированный дизайн, логотипы, цвета

- Похожий URL (metamask.com → metamаsk.com с кириллической "а")

- SSL-сертификат (замочек в браузере) — легко получить бесплатно

- Официальные фотографии команды

- Поддельные отзывы и рейтинги

Этап 4: Сбор данных

Жертва вводит конфиденциальную информацию:

- Сид-фразу для "восстановления" кошелька

- Приватный ключ для "импорта" адреса

- Пароль от биржи + 2FA код

- Подключает кошелек к вредоносному dApp

Этап 5: Кража средств

Данные мгновенно отправляются мошенникам:

- Автоматические скрипты выводят все средства за секунды

- Деньги переводятся через миксеры для затруднения отслеживания

- К моменту, когда жертва понимает обман — уже поздно

Психология фишинга

Мошенники эксплуатируют базовые человеческие триггеры:

- Жадность — "бесплатный" airdrop, удвоение средств

- Страх — угроза блокировки, потери денег

- Срочность — "действуйте сейчас или потеряете шанс"

- Доверие к авторитетам — подделка под известные бренды

- Социальное доказательство — "уже 10,000 пользователей получили"

- Любопытство — "секретная информация внутри"

Типы фишинговых атак в крипто-индустрии

Тип 1: Поддельные сайты кошельков и бирж

Самый распространенный вид атаки. Мошенники создают точную копию популярного сервиса.

Популярные цели:

- MetaMask — наиболее популярный Web3 кошелек

- Trust Wallet, Exodus, Phantom

- Binance, Coinbase, Kraken

- Ledger Live, Trezor Suite

- Uniswap, PancakeSwap, другие DEX

Как выглядит атака:

- URL: metamask.com → metamаsk.com (кириллическая "а")

- URL: ledger.com → ledger-live.com, ledgerwallet.com

- URL: binance.com → binance-support.com, blnance.com

Что требуют:

- "Введите сид-фразу для восстановления кошелька"

- "Импортируйте приватный ключ"

- "Подключите кошелек для участия в airdrop"

- "Пройдите KYC-верификацию" (просят документы + сид-фразу)

Реальный кейс: В 2022 году пользователь ввел в Google "phantom wallet", кликнул на рекламу (первая позиция), скачал поддельное расширение. При "восстановлении" кошелька ввел сид-фразу. Потерял 140,000 USD в Solana и NFT за 3 минуты.

Тип 2: Фишинг через email и SMS

Письма или сообщения, якобы от официальных сервисов.

Типичные сценарии:

- "Ваш аккаунт Binance временно заблокирован из-за подозрительной активности"

- "Требуется срочное обновление кошелька для повышения безопасности"

- "Вы получили перевод 0.5 BTC, подтвердите получение"

- "Ваш Ledger устройство нуждается в критическом обновлении прошивки"

- "Coinbase: необычный вход в аккаунт обнаружен из России"

Признаки фишингового письма:

- Отправитель: support@blnance.com (опечатка в домене)

- Общее обращение: "Уважаемый пользователь" вместо вашего имени

- Грамматические ошибки и странный язык

- Требование срочных действий

- Ссылки выглядят легитимно, но ведут на другой домен

- Просят предоставить конфиденциальные данные

Проверка ссылки в письме:

- Наведите курсор на ссылку (НЕ кликайте)

- Внизу браузера или в подсказке увидите настоящий URL

- Проверьте, совпадает ли с текстом ссылки

- Если сомневаетесь — зайдите на сайт напрямую, не по ссылке

Тип 3: Поддельная техподдержка в социальных сетях

Один из коварнейших видов фишинга. Вы пишете в Twitter или Telegram о проблеме, и мгновенно получаете ответ от "официальной поддержки".

Как это работает:

- Вы пишете: "@MetaMask help! I can't see my tokens"

- Через 30 секунд аккаунт @MetaMask_Support (фейк) пишет вам в личку

- Профиль выглядит официально: логотип, описание, даже галочка верификации (подделка)

- Просят перейти по ссылке и "синхронизировать" кошелек

- Или напрямую просят сид-фразу "для диагностики проблемы"

Площадки, где это особенно распространено:

- Twitter — фейковые аккаунты маскируются под @MetaMask, @Ledger, @binance

- Telegram — боты мгновенно отвечают на упоминания проблем

- Discord — фейковые серверы, клонирующие официальные проекты

- Reddit — поддельные модераторы

Отличия фейка от реальной поддержки:

| Критерий | Настоящая поддержка | Фейковая поддержка |

|---|---|---|

| Инициатива контакта | Ждут вашего обращения на официальные каналы | Пишут первыми в личку |

| Запрос данных | НИКОГДА не просят сид-фразу/приватный ключ | Просят "для верификации" |

| Способ решения | Дают инструкции, ссылки на документацию | Просят перейти по подозрительной ссылке |

| Срочность | Спокойный тон, без давления | "Срочно!", "В течение часа", "Или потеряете средства" |

| Username | @MetaMask (официальный) | @MetaMask_Support, @MetaMask_Help (похожий) |

Золотое правило техподдержки: Ни одна легитимная крипто-компания НИКОГДА не напишет вам первой в личные сообщения. Если кто-то пишет сам — это 100% скам. Удалите, заблокируйте, не отвечайте.

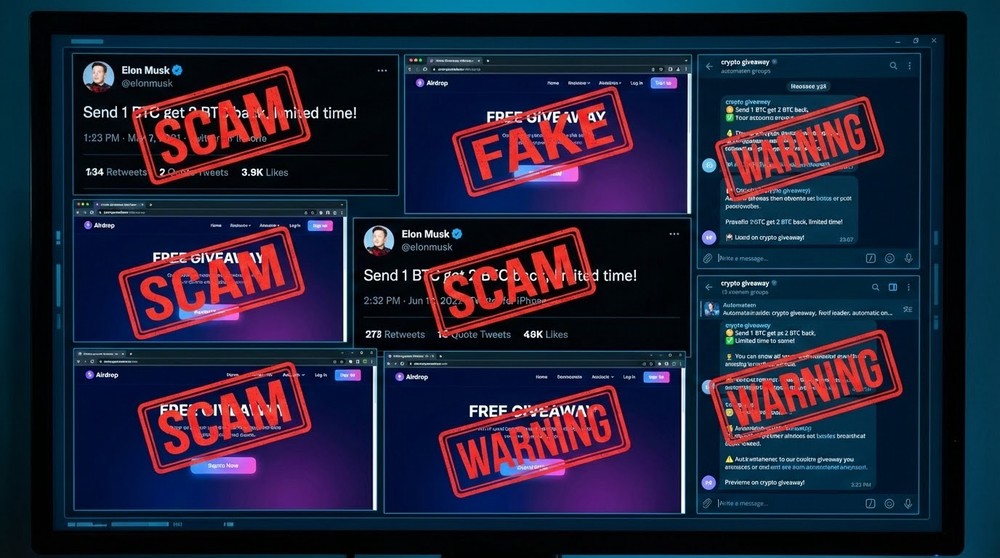

Тип 4: Поддельные airdrop и giveaway

Эксплуатация жадности — мощный инструмент мошенников.

Популярные схемы:

- "Удвоение" криптовалюты — "Отправьте 0.1 BTC, получите 0.2 BTC обратно"

- Фейковые airdrop — "Подключите кошелек для получения 500 USDT"

- Поддельные NFT-минты — "Забесплатный минт от Bored Ape, только сегодня"

- Фальшивый стейкинг — "Застейкайте токены с APY 3000%"

Реальный кейс с Илоном Маском:

Мошенники взламывают верифицированные Twitter-аккаунты знаменитостей или создают качественные фейки. Публикуют: "To celebrate Tesla accepting Bitcoin, I'm giving away 10,000 BTC! Send 0.1-20 BTC to [address], get 2x back instantly!" Люди, видя "официальный" аккаунт Илона Маска, отправляют деньги. Естественно, ничего не получают обратно.

Признаки airdrop-скама:

- Требуют отправить криптовалюту первыми

- Просят подключить кошелек к неизвестному сайту

- Слишком щедрые условия (раздают миллионы просто так)

- Срочность — "только следующие 100 человек"

- Просят сид-фразу или приватный ключ

- Сайт существует несколько дней

Тип 5: Вредоносные dApps и смарт-контракты

Технически продвинутый фишинг для DeFi-пользователей.

Как работает:

- Вы подключаете кошелек к поддельному DeFi-протоколу

- Подписываете транзакцию, не читая условия

- На самом деле даете разрешение (approve) на снятие ВСЕХ токенов

- Мошенники выводят средства когда угодно

Типы вредоносных разрешений:

- Unlimited approve — разрешение снимать бесконечное количество токенов

- SetApprovalForAll — контроль над всеми NFT в коллекции

- Permit signatures — обход стандартного approve через подпись

- Proxy contracts — делегирование контроля умному контракту-посреднику

Где встречается:

- Поддельные сайты Uniswap, PancakeSwap, OpenSea

- Фейковые NFT-минты известных коллекций

- Поддельные стейкинг-платформы

- Вредоносные токены в вашем кошельке (появляются сами)

Как защититься:

- Используйте кошельки с readable transactions (Rabby, Frame)

- Внимательно читайте, что подписываете

- Проверяйте адрес контракта через Etherscan

- Регулярно отзывайте старые разрешения через Revoke.cash

- Для рискованных действий используйте отдельный "горячий" кошелек

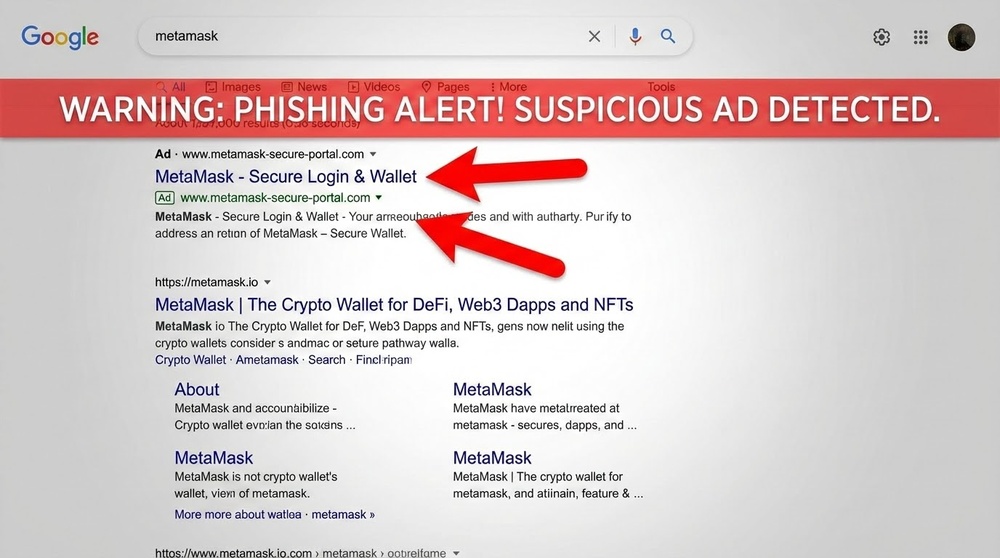

Тип 6: Фишинг через Google Ads и поисковую рекламу

Один из самых коварных методов — перехват поискового трафика.

Механика атаки:

- Мошенники покупают рекламу в Google по ключевикам "metamask download", "binance login", "uniswap"

- Их фейковый сайт показывается ПЕРВЫМ в выдаче (с меткой "Реклама")

- Пользователи, не глядя, кликают на первую ссылку

- Попадают на поддельный сайт, выглядящий идентично оригиналу

Почему это работает:

- Люди привыкли кликать на первые результаты

- Google разрешает рекламу фишинговых сайтов (модерация не идеальна)

- Многие не замечают метку "Реклама"

- URL может быть очень похож на оригинал

Защита:

- Добавьте официальные сайты в закладки браузера

- Никогда не скачивайте ПО по рекламным ссылкам

- Проверяйте URL три раза перед вводом данных

- Используйте блокировщики рекламы (uBlock Origin)

- Устанавливайте расширения только из официальных магазинов

Как распознать фишинговый сайт: чеклист проверки

Научитесь анализировать сайты за 30 секунд, прежде чем вводить любые данные.

Проверка №1: URL-адрес (самое важное!)

На что обращать внимание:

- Правильность домена

- ✅ metamask.io (правильно)

- ❌ metamask.com, metamаsk.io (кириллица), metamask-wallet.com

- ✅ binance.com

- ❌ binance-support.com, blnance.com, binаnce.com (кириллица)

- Кириллические символы — metamаsk.io выглядит как metamask, но "а" кириллическая

- Лишние слова в домене — официальный сайт не будет ledger-wallet-support.com

- Непонятная зона — metamask.xyz, metamask.ru, metamask.app (может быть скамом)

- Поддомены — metamask.phishing.com (домен phishing.com, а не metamask)

Техника проверки:

- Посмотрите на URL в адресной строке

- Прочитайте справа налево до первого слеша

- Убедитесь, что корневой домен правильный

- Сравните с официальным адресом из документации

Где найти официальные URL

Не доверяйте поиску! Источники правды:

- CoinGecko или CoinMarketCap — проверенные ссылки на проекты

- Официальные Twitter с синей галочкой (но осторожно, галочки подделывают)

- GitHub репозитории проекта

- Документация (docs.) проекта

- Ваши старые закладки (если создавали их с проверенных источников)

Проверка №2: SSL-сертификат (недостаточно, но необходимо)

Что проверять:

- Наличие замочка в адресной строке

- URL начинается с https:// (не http://)

- Кликните на замочек → посмотрите информацию о сертификате

- Проверьте, на кого выдан сертификат

⚠️ Важно понимать: SSL-сертификат (https) НЕ гарантирует безопасность! Мошенники легко получают бесплатные сертификаты Let's Encrypt. Замочек означает только, что соединение зашифровано, но не что сайт легитимный.

Проверка №3: Визуальные признаки

Красные флаги на сайте:

- Грамматические ошибки — профессиональные компании тщательно проверяют тексты

- Странный дизайн — элементы наложены, картинки некачественные, кривая верстка

- Отсутствие футера с информацией о компании, ссылками на соцсети

- Слишком агрессивные поп-апы — "подключите кошелек СЕЙЧАС"

- Нет HTTPS у сайта, который работает с финансами

- Подозрительные разрешения — сайт просит разрешение на уведомления, камеру

Проверка №4: Возраст домена и репутация

Инструменты проверки:

- whois.domaintools.com — когда зарегистрирован домен

- web.archive.org (Wayback Machine) — есть ли история сайта

- scam-alert.io — база известных фишинговых сайтов

- Google Safe Browsing — встроенная защита браузера

Настораживающие факторы:

- Домен зарегистрирован меньше месяца назад

- Нет истории в Wayback Machine

- Информация о владельце домена скрыта (Privacy Protection)

- Сайт зарегистрирован не на компанию, а на физлицо

Проверка №5: Социальное доказательство

Что изучить:

- Есть ли ссылки на этот сайт с официального Twitter проекта?

- Упоминается ли на CoinGecko/CoinMarketCap?

- Какие отзывы в Google, Trustpilot, Reddit?

- Есть ли активность в социальных сетях проекта?

- Обсуждается ли проект опытными крипто-пользователями?

Социальная инженерия: как мошенники манипулируют сознанием

Фишинг — это не только технология, но и психология. Понимание приемов манипуляции помогает не поддаться обману.

Прием №1: Создание срочности

Как работает: Когда человек паникует или спешит, он принимает иррациональные решения.

Примеры фраз:

- "Ваш аккаунт будет заблокирован через 2 часа"

- "Только первые 100 участников получат награду"

- "Срочное обновление безопасности до полуночи"

- "Обнаружена подозрительная транзакция, подтвердите в течение 30 минут"

Противодействие: При любой срочности — сделайте паузу. Настоящие проблемы не решаются за 30 минут. Зайдите на официальный сайт напрямую (не по ссылке из письма) и проверьте информацию.

Прием №2: Эксплуатация авторитета

Как работает: Люди склонны доверять тем, кто выглядит как эксперт или представитель власти/известной компании.

Примеры:

- Письмо якобы от CEO Binance

- Сообщение от "Security Team MetaMask"

- Пост от фейкового аккаунта Vitalik Buterin

- Email с официальным логотипом и подписью

Противодействие: Помните, что CEO компаний не пишут рядовым пользователям. Техподдержка не пишет первой. Проверяйте реальные аккаунты в соцсетях (синяя галочка, история постов).

Прием №3: Игра на жадности

Как работает: Предложение "слишком хорошее, чтобы быть правдой" выключает критическое мышление.

Примеры:

- "Отправь 1 ETH, получи 2 ETH"

- "Бесплатный airdrop на 1000 USDT"

- "Стейкинг с доходностью 5000% годовых"

- "Ты выиграл 0.5 BTC в лотерее"

Противодействие: Если звучит слишком хорошо — это скам. Никто не раздает деньги просто так. Легитимные проекты не обещают нереальную доходность.

Прием №4: Социальное доказательство (фальшивое)

Как работает: "Все уже участвуют, присоединяйся и ты!"

Примеры:

- Фейковые счетчики "Уже получили: 43,721 человек"

- Поддельные комментарии в YouTube: "Wow, just received 1.5 BTC!"

- Купленные подписчики и лайки в соцсетях

- Ботовые отзывы на сайте

Противодействие: Проверяйте реальность отзывов. Ищите обсуждения на независимых площадках (Reddit, специализированные форумы). Анализируйте, не выглядят ли комментарии шаблонными.

Прием №5: Эмоциональное давление

Как работает: Страх, паника, FOMO (fear of missing out) отключают логику.

Примеры:

- "Ваши средства в опасности!"

- "Последний шанс участвовать"

- "Пока ты думаешь, другие уже зарабатывают"

- "Не упустите возможность жизни"

Противодействие: Эмоциональные сообщения — красный флаг. Легитимные компании общаются нейтрально и профессионально. Сделайте глубокий вдох и включите критическое мышление.

Защита от фишинга: практические инструменты и привычки

Базовые меры безопасности

1. Используйте закладки браузера

- Добавьте все часто используемые сайты в закладки

- ВСЕГДА заходите через закладки, а не через поиск

- Создайте папку "Crypto" с проверенными ссылками

- Синхронизируйте закладки между устройствами

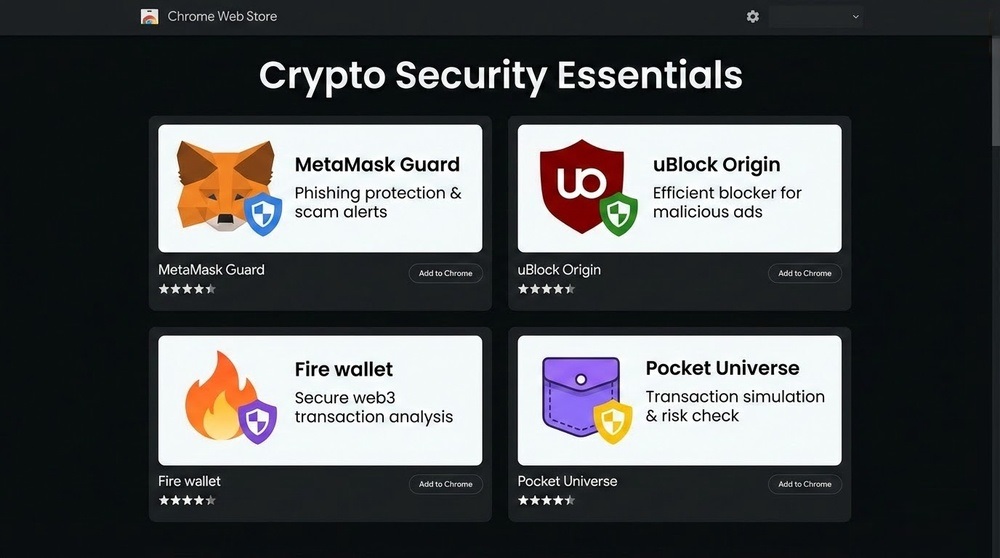

2. Установите расширения безопасности

- MetaMask Guard — предупреждает о фишинговых сайтах

- Fire (wallet.fire.com) — сканирует транзакции перед подписью

- Pocket Universe — симулирует транзакции, показывает последствия

- uBlock Origin — блокирует рекламу (в т.ч. фишинговую)

- CryptoScamDB — проверяет сайты по базе известных скамов

3. Используйте отдельные браузеры/профили

- Основной браузер — для обычной работы

- Отдельный профиль/браузер — только для криптовалют

- Не устанавливайте лишние расширения в крипто-браузер

- Режим инкогнито для разовых проверок незнакомых сайтов

4. Двухфакторная аутентификация (НО НЕ SMS)

- Используйте Google Authenticator или Authy

- Никогда не полагайтесь на SMS-коды (легко перехватываются)

- Для бирж — аппаратные ключи (YubiKey)

- Сохраните резервные коды в безопасном месте

5. Проверяйте адреса контрактов

- Перед взаимодействием с dApp проверяйте адрес контракта в Etherscan

- Сверяйте с официальной документацией проекта

- Обращайте внимание на возраст контракта и количество транзакций

- Читайте комментарии и предупреждения в эксплорере

Продвинутые техники защиты

1. Отдельные кошельки для разных целей

- Холодный кошелек — основной капитал, никогда не подключается к dApps

- Теплый кошелек — для DeFi с проверенными протоколами

- Горячий/burner кошелек — для рискованных действий (новые NFT-минты, airdrop)

- Переводите средства между кошельками по мере необходимости

2. Регулярная ревизия разрешений

- Раз в месяц проверяйте Revoke.cash или Etherscan Token Approvals

- Отзывайте разрешения у неиспользуемых протоколов

- Обращайте внимание на Unlimited Approvals — замените на ограниченные

- После использования нового dApp сразу отзывайте разрешение

3. Анализ транзакций перед подписью

- Используйте кошельки с читаемым отображением транзакций (Rabby, Frame)

- Не подписывайте транзакции вслепую

- Если не понимаете, что делает транзакция — не подписывайте

- Проверяйте адрес получателя три раза

4. Мониторинг кошелька

- Подключите уведомления через Etherscan Alerts

- Используйте Zerion или Zapper для отслеживания активности

- При подозрительных транзакциях действуйте немедленно

- Проверяйте историю транзакций раз в неделю

Что делать, если вы стали жертвой фишинга

Паника — худший советчик. Действуйте по четкому протоколу.

Первые 5 минут (критически важны)

- Не закрывайте вкладку фишингового сайта — она понадобится для расследования

- Откройте новую вкладку — зайдите на официальный сайт кошелька

- Создайте новый кошелек с новой сид-фразой немедленно

- Переводите средства — начинайте с самых ценных активов

- Не тратьте время на раздумья — каждая секунда на счету

Первый час

- Переведите ВСЕ активы на новые адреса (токены, NFT, стейкинг)

- Отзовите все approve разрешения старых адресов через Revoke.cash

- Смените пароли на биржах, если использовали те же email/пароли

- Проверьте компьютер антивирусом (Malwarebytes, Kaspersky)

- Сделайте скриншот фишингового сайта для отчета

Первый день

- Отчитайтесь о фишинге:

- Google Safe Browsing: safebrowsing.google.com/safebrowsing/report_phish

- CryptoScamDB: cryptoscamdb.org/report

- Twitter проекта, которого подделывали

- Регулятор (если значительная сумма)

- Предупредите сообщество — пост в Twitter/Reddit может спасти других

- Анализируйте, что пошло не так — как избежать в будущем

- Проверьте другие устройства — возможно, заражен не только компьютер

Можно ли вернуть украденные средства?

Реальность: В 99% случаев — нет. Криптовалютные транзакции необратимы.

Исключения (минимальные шансы):

- Если средства еще на адресе мошенника — некоторые биржи могут заморозить при получении жалобы

- Если средства на централизованной бирже — обратитесь в поддержку с доказательствами мошенничества

- Если сумма очень крупная — наймите blockchain forensics компанию (Chainalysis, CipherTrace)

- Смарт-контракт с уязвимостью — теоретически можно эксплуатировать её для возврата

Практические шаги:

- Отследите адрес мошенника через Etherscan

- Если средства ушли на известную биржу — напишите в их поддержку

- Подайте заявление в киберполицию (для статистики, реального результата не ждите)

- Опубликуйте адрес скамера в CryptoScamDB

Горькая правда: Потраченное время на попытки вернуть средства часто бесполезно. Лучше направить энергию на изучение ошибок и усиление защиты на будущее. Профилактика в криптовалютах в 1000 раз эффективнее лечения.

Финальный чеклист: как не стать жертвой фишинга

- Все крипто-сайты добавлены в закладки — захожу только через них

- Установлены расширения безопасности — MetaMask Guard, uBlock Origin

- Знаю, что техподдержка никогда не пишет первой

- Никому и никогда не даю сид-фразу — ни другу, ни "поддержке"

- Проверяю URL три раза перед вводом данных

- Не кликаю на рекламу при поиске крипто-сайтов

- Не участвую в "раздачах" и "удвоениях"

- Читаю транзакции перед подписью в dApps

- Регулярно отзываю старые approve через Revoke.cash

- Использую отдельные кошельки для разных целей

- Включил 2FA везде (Google Authenticator, не SMS)

- При срочности делаю паузу и проверяю информацию

- Не доверяю "слишком хорошим" предложениям

- Проверяю адреса контрактов в Etherscan

- Компьютер защищен антивирусом

Заключение: в криптовалютах бдительность — это навык

Фишинг эволюционирует каждый день. Мошенники становятся изобретательнее, их подделки — качественнее, психологические приемы — утонченнее. Нет универсального решения, которое защитит на 100%.

Но есть универсальный принцип: здоровая паранойя. В криптовалютах лучше десять раз перепроверить и выглядеть параноиком, чем один раз не проверить и потерять все.

Помните: легитимным компаниям не нужна ваша сид-фраза. Настоящие airdrop не требуют отправить деньги первыми. Официальная техподдержка не пишет первой. Если что-то выглядит слишком хорошо — это скам.

В следующем уроке мы разберем скам-токены и финансовые пирамиды — как распознать мошеннический проект до того, как инвестируете деньги.