Modul 3: Phishing und gefälschte Websites: So gibst du dein Passwort nicht an Hacker weiter

Phishing bei Kryptowährungen: Warum das die Bedrohung Nummer eins ist

Stell dir vor: Du öffnest Google, tippst "MetaMask" ein, klickst auf den ersten Link, lädst die App herunter und gibst deine Seed-Phrase zur "Wiederherstellung" deines Wallets ein. Nach 5 Minuten ist dein Konto leer. Was ist passiert? Du bist auf eine perfekte Kopie der offiziellen Website hereingefallen, die von Betrügern erstellt wurde.

Laut einer Studie von Chainalysis wurden 2023 durch Phishing mehr als 1,7 Milliarden Dollar in Kryptowährungen gestohlen. Das ist mehr als alle Börsen-Hacks zusammen. Warum? Weil es schwer ist, ein gut geschütztes System zu hacken, aber leicht, einen Menschen zu täuschen.

Das Grundprinzip von Phishing: Nicht die Technologie hacken, sondern Menschen täuschen. Das schwächste Glied jedes Sicherheitssystems ist der Mensch. Deshalb werden selbst technisch versierte Nutzer zu Opfern.

Phishing (vom englischen fishing – Angeln) ist eine Methode des Cyberbetrugs, bei der sich Kriminelle als legitime Unternehmen oder Dienste ausgeben, um vertrauliche Daten vom Opfer zu erlangen: Seed-Phrasen, Private Keys, Passwörter.

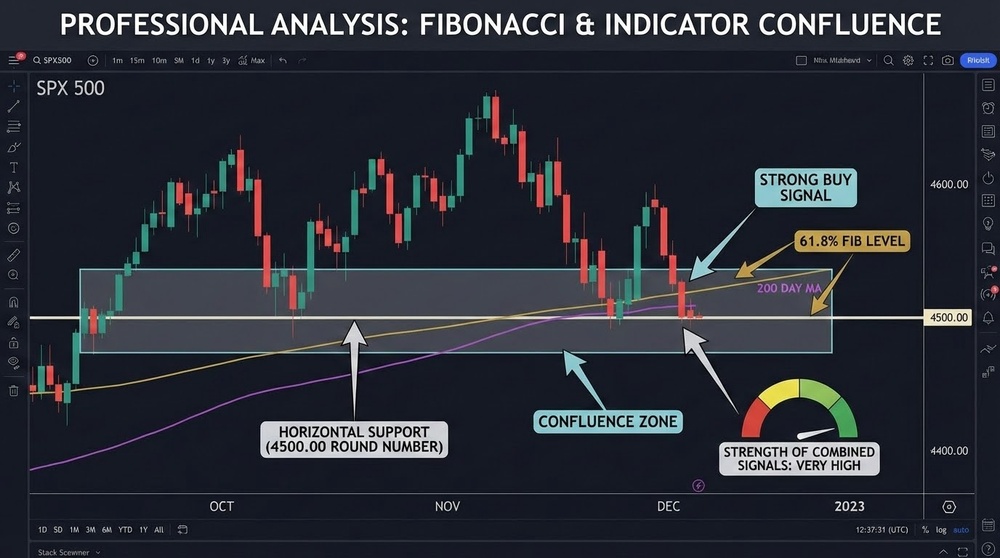

Anatomie eines Phishing-Angriffs: So funktioniert es

Um dich vor Phishing zu schützen, musst du die Psychologie der Betrüger und die technischen Tricks verstehen, die sie anwenden.

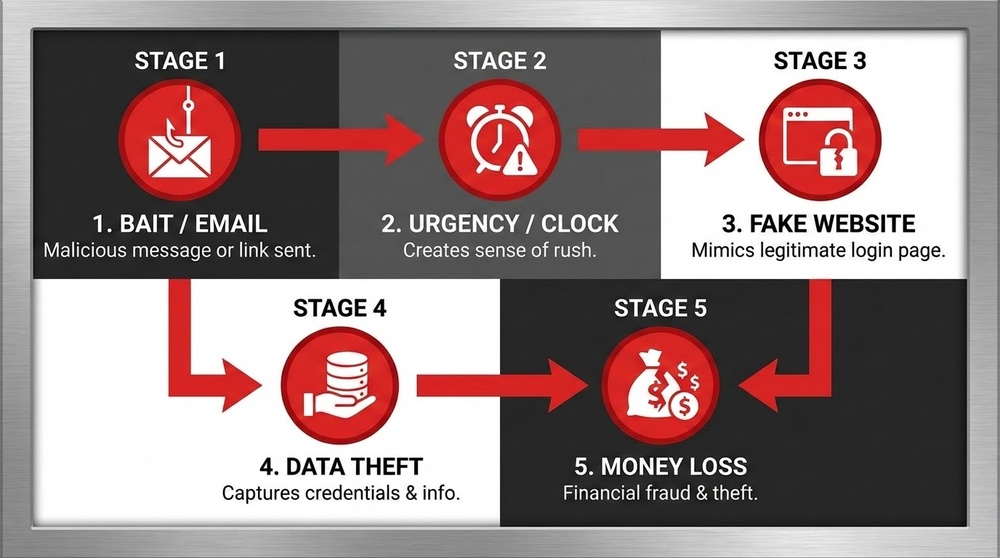

Die Kette eines erfolgreichen Angriffs

Phase 1: Aufmerksamkeit erregen

Betrüger nutzen verschiedene Kanäle, um den Phishing-Link zum Opfer zu bringen:

- Bezahlte Werbung bei Google/Bing – die Fake-Website kauft Top-Positionen für Keywords

- E-Mail-Kampagnen – Nachrichten angeblich von einer Börse, einem Wallet oder Blockchain-Projekt

- SMS-Nachrichten – "Ihr Konto wurde gesperrt, klicken Sie auf den Link"

- Soziale Medien – Fake-Profile auf Twitter/Telegram geben sich als Support aus

- Discord/Telegram Bots – automatische Nachrichten mit "wichtigen Informationen"

- Suchergebnisse (SEO) – Fake-Websites sind für Suchmaschinen optimiert

- YouTube-Videos – gefälschte Tutorial-Videos mit Links in der Beschreibung

Phase 2: Dringlichkeit erzeugen

Betrüger setzen auf Emotionen, damit das Opfer schnell handelt, ohne nachzudenken:

- "Ihr Konto wird in 24 Stunden gesperrt"

- "Verdächtige Aktivität erkannt, bestätigen Sie Ihre Identität"

- "Sie haben 0,5 BTC gewonnen, holen Sie sie innerhalb einer Stunde ab"

- "Dringendes Sicherheitsupdate, handeln Sie sofort"

- "Ihre Mittel sind gefährdet, Verifizierung erforderlich"

Phase 3: Legitimität vortäuschen

Die gefälschte Website oder E-Mail sieht zu 99% wie das Original aus:

- Kopiertes Design, Logos, Farben

- Ähnliche URL (metamask.com → metamаsk.com mit kyrillischem "а")

- SSL-Zertifikat (Schloss im Browser) – leicht kostenlos zu bekommen

- Offizielle Teamfotos

- Gefälschte Bewertungen und Ratings

Phase 4: Datensammlung

Das Opfer gibt vertrauliche Informationen ein:

- Seed-Phrase zur "Wiederherstellung" des Wallets

- Private Key zum "Importieren" der Adresse

- Börsen-Passwort + 2FA-Code

- Verbindet das Wallet mit einer bösartigen dApp

Phase 5: Diebstahl der Mittel

Die Daten werden sofort an die Betrüger gesendet:

- Automatische Skripte transferieren alle Mittel innerhalb von Sekunden

- Das Geld wird über Mixer geleitet, um die Nachverfolgung zu erschweren

- Wenn das Opfer den Betrug bemerkt – ist es bereits zu spät

Psychologie des Phishings

Betrüger nutzen grundlegende menschliche Trigger aus:

- Gier – "kostenloser" Airdrop, Verdopplung der Mittel

- Angst – Drohung mit Sperrung, Geldverlust

- Dringlichkeit – "handeln Sie jetzt oder verpassen Sie die Chance"

- Vertrauen in Autoritäten – Fälschung bekannter Marken

- Sozialer Beweis – "bereits 10.000 Nutzer haben erhalten"

- Neugier – "geheime Informationen drinnen"

Arten von Phishing-Angriffen in der Krypto-Branche

Typ 1: Gefälschte Wallet- und Börsen-Websites

Die häufigste Art von Angriff. Betrüger erstellen eine exakte Kopie eines beliebten Dienstes.

Beliebte Ziele:

- MetaMask – das beliebteste Web3-Wallet

- Trust Wallet, Exodus, Phantom

- Binance, Coinbase, Kraken

- Ledger Live, Trezor Suite

- Uniswap, PancakeSwap, andere DEXs

So sieht der Angriff aus:

- URL: metamask.com → metamаsk.com (kyrillisches "а")

- URL: ledger.com → ledger-live.com, ledgerwallet.com

- URL: binance.com → binance-support.com, blnance.com

Was sie verlangen:

- "Geben Sie Ihre Seed-Phrase zur Wallet-Wiederherstellung ein"

- "Importieren Sie Ihren Private Key"

- "Verbinden Sie Ihr Wallet zur Teilnahme am Airdrop"

- "Durchlaufen Sie die KYC-Verifizierung" (fordern Dokumente + Seed-Phrase)

Echter Fall: 2022 gab ein Nutzer bei Google "phantom wallet" ein, klickte auf die Werbung (erste Position) und lud eine gefälschte Erweiterung herunter. Bei der "Wiederherstellung" des Wallets gab er seine Seed-Phrase ein. Er verlor 140.000 USD in Solana und NFTs in 3 Minuten.

Typ 2: Phishing per E-Mail und SMS

Nachrichten oder E-Mails, angeblich von offiziellen Diensten.

Typische Szenarien:

- "Ihr Binance-Konto wurde aufgrund verdächtiger Aktivitäten vorübergehend gesperrt"

- "Dringendes Wallet-Update zur Erhöhung der Sicherheit erforderlich"

- "Sie haben eine Überweisung von 0,5 BTC erhalten, bestätigen Sie den Empfang"

- "Ihr Ledger-Gerät benötigt ein kritisches Firmware-Update"

- "Coinbase: Ungewöhnliche Anmeldung aus Deutschland erkannt"

Anzeichen einer Phishing-E-Mail:

- Absender: support@blnance.com (Tippfehler in der Domain)

- Allgemeine Anrede: "Sehr geehrter Nutzer" statt Ihres Namens

- Grammatikfehler und seltsame Sprache

- Forderung nach dringenden Maßnahmen

- Links sehen legitim aus, führen aber zu einer anderen Domain

- Anforderung vertraulicher Daten

Link-Überprüfung in E-Mails:

- Fahren Sie mit dem Cursor über den Link (NICHT klicken)

- Unten im Browser oder im Tooltip sehen Sie die echte URL

- Prüfen Sie, ob sie mit dem Linktext übereinstimmt

- Im Zweifelsfall – gehen Sie direkt auf die Website, nicht über den Link

Typ 3: Gefälschter Support in sozialen Medien

Eine der hinterhältigsten Phishing-Arten. Sie schreiben auf Twitter oder Telegram über ein Problem und erhalten sofort eine Antwort vom "offiziellen Support".

So funktioniert es:

- Sie schreiben: "@MetaMask help! I can't see my tokens"

- Nach 30 Sekunden schreibt Ihnen das Konto @MetaMask_Support (Fake) eine DM

- Das Profil sieht offiziell aus: Logo, Beschreibung, sogar Verifizierungshaken (gefälscht)

- Sie werden gebeten, auf einen Link zu klicken und das Wallet zu "synchronisieren"

- Oder sie fragen direkt nach der Seed-Phrase "zur Problemdiagnose"

Plattformen, wo dies besonders verbreitet ist:

- Twitter – Fake-Accounts tarnen sich als @MetaMask, @Ledger, @binance

- Telegram – Bots antworten sofort auf Erwähnungen von Problemen

- Discord – Fake-Server, die offizielle Projekte klonen

- Reddit – gefälschte Moderatoren

Unterschiede zwischen Fake und echtem Support:

| Kriterium | Echter Support | Fake-Support |

|---|---|---|

| Kontaktinitiative | Warten auf Ihre Anfrage über offizielle Kanäle | Schreiben zuerst per DM |

| Datenanfrage | Fragen NIEMALS nach Seed-Phrase/Private Key | Fragen "zur Verifizierung" |

| Lösungsweg | Geben Anleitungen, Links zur Dokumentation | Bitten, auf verdächtigen Link zu klicken |

| Dringlichkeit | Ruhiger Ton, kein Druck | "Dringend!", "Innerhalb einer Stunde", "Oder Sie verlieren Ihre Mittel" |

| Username | @MetaMask (offiziell) | @MetaMask_Support, @MetaMask_Help (ähnlich) |

Goldene Regel für Support: Kein legitimes Krypto-Unternehmen wird Ihnen JEMALS zuerst eine Direktnachricht schreiben. Wenn jemand von sich aus schreibt – ist es 100% Scam. Löschen, blockieren, nicht antworten.

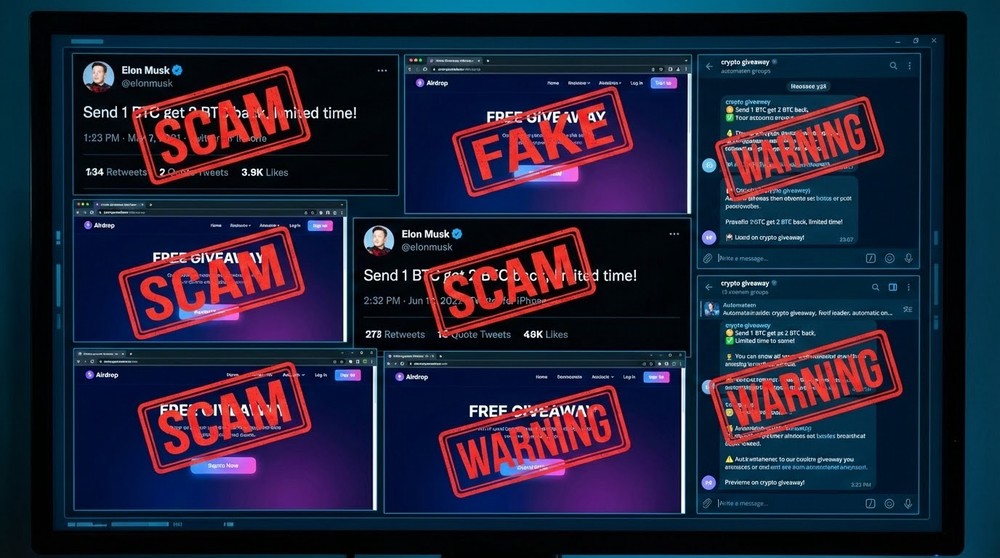

Typ 4: Gefälschte Airdrops und Giveaways

Die Ausnutzung von Gier ist ein mächtiges Werkzeug der Betrüger.

Beliebte Schemata:

- "Verdopplung" von Kryptowährung – "Senden Sie 0,1 BTC, erhalten Sie 0,2 BTC zurück"

- Fake-Airdrops – "Verbinden Sie Ihr Wallet, um 500 USDT zu erhalten"

- Gefälschte NFT-Mints – "Kostenloser Mint von Bored Ape, nur heute"

- Falsches Staking – "Staken Sie Token mit 3000% APY"

Echter Fall mit Elon Musk:

Betrüger hacken verifizierte Twitter-Accounts von Prominenten oder erstellen hochwertige Fakes. Sie posten: "To celebrate Tesla accepting Bitcoin, I'm giving away 10,000 BTC! Send 0.1-20 BTC to [address], get 2x back instantly!" Menschen, die den "offiziellen" Account von Elon Musk sehen, senden Geld. Natürlich bekommen sie nichts zurück.

Anzeichen von Airdrop-Scam:

- Verlangen, dass Sie zuerst Kryptowährung senden

- Bitten, das Wallet mit einer unbekannten Website zu verbinden

- Zu großzügige Bedingungen (verschenken Millionen einfach so)

- Dringlichkeit – "nur die nächsten 100 Personen"

- Fragen nach Seed-Phrase oder Private Key

- Website existiert erst seit wenigen Tagen

Typ 5: Bösartige dApps und Smart Contracts

Technisch fortgeschrittenes Phishing für DeFi-Nutzer.

So funktioniert es:

- Sie verbinden Ihr Wallet mit einem gefälschten DeFi-Protokoll

- Sie signieren eine Transaktion, ohne die Bedingungen zu lesen

- Tatsächlich geben Sie die Genehmigung (Approve) zum Abheben ALLER Token

- Betrüger können die Mittel jederzeit abziehen

Arten bösartiger Genehmigungen:

- Unlimited Approve – Genehmigung zum Abheben unbegrenzter Token-Mengen

- SetApprovalForAll – Kontrolle über alle NFTs in einer Sammlung

- Permit Signatures – Umgehung des Standard-Approves durch Signatur

- Proxy Contracts – Delegation der Kontrolle an einen Vermittler-Smart-Contract

Wo es vorkommt:

- Gefälschte Websites von Uniswap, PancakeSwap, OpenSea

- Fake-NFT-Mints bekannter Sammlungen

- Gefälschte Staking-Plattformen

- Bösartige Token in Ihrem Wallet (erscheinen von selbst)

Wie Sie sich schützen:

- Verwenden Sie Wallets mit lesbaren Transaktionen (Rabby, Frame)

- Lesen Sie sorgfältig, was Sie signieren

- Überprüfen Sie die Contract-Adresse über Etherscan

- Widerrufen Sie regelmäßig alte Genehmigungen über Revoke.cash

- Für riskante Aktionen verwenden Sie ein separates "Hot" Wallet

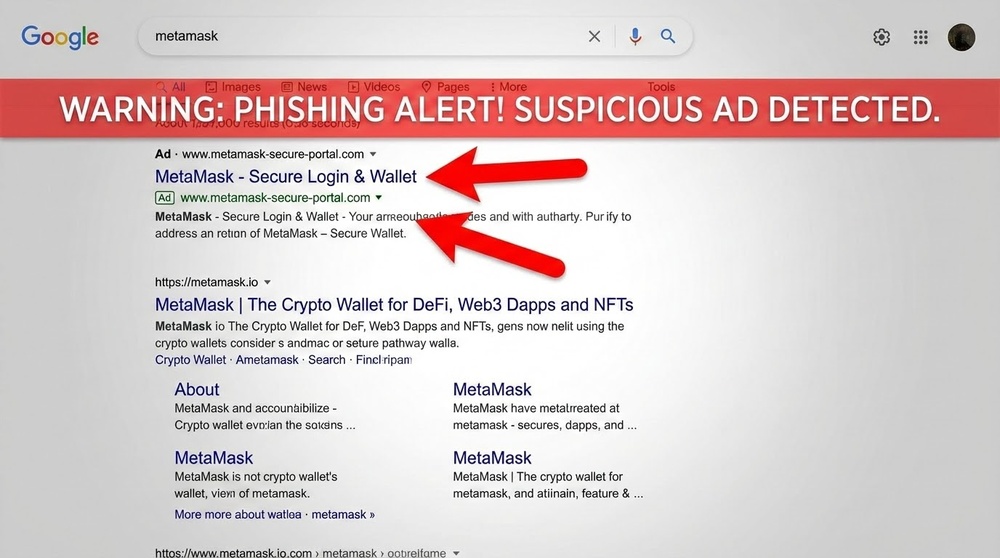

Typ 6: Phishing über Google Ads und Suchmaschinenwerbung

Eine der hinterhältigsten Methoden – Abfangen des Suchverkehrs.

Angriffsmechanik:

- Betrüger kaufen Google-Werbung für Keywords wie "metamask download", "binance login", "uniswap"

- Ihre Fake-Website erscheint als ERSTES in den Ergebnissen (mit "Anzeige"-Label)

- Nutzer klicken ohne hinzusehen auf den ersten Link

- Sie landen auf einer gefälschten Website, die identisch mit dem Original aussieht

Warum es funktioniert:

- Menschen sind es gewohnt, auf die ersten Ergebnisse zu klicken

- Google erlaubt Werbung für Phishing-Seiten (Moderation ist nicht perfekt)

- Viele bemerken das "Anzeige"-Label nicht

- Die URL kann dem Original sehr ähnlich sein

Schutz:

- Fügen Sie offizielle Websites zu Ihren Browser-Lesezeichen hinzu

- Laden Sie niemals Software über Werbelinks herunter

- Überprüfen Sie die URL dreimal, bevor Sie Daten eingeben

- Verwenden Sie Werbeblocker (uBlock Origin)

- Installieren Sie Erweiterungen nur aus offiziellen Stores

Wie man eine Phishing-Website erkennt: Prüf-Checkliste

Lernen Sie, Websites in 30 Sekunden zu analysieren, bevor Sie irgendwelche Daten eingeben.

Prüfung #1: URL-Adresse (das Wichtigste!)

Worauf Sie achten sollten:

- Korrektheit der Domain

- ✅ metamask.io (richtig)

- ❌ metamask.com, metamаsk.io (kyrillisch), metamask-wallet.com

- ✅ binance.com

- ❌ binance-support.com, blnance.com, binаnce.com (kyrillisch)

- Kyrillische Zeichen – metamаsk.io sieht aus wie metamask, aber das "а" ist kyrillisch

- Zusätzliche Wörter in der Domain – eine offizielle Website wird nicht ledger-wallet-support.com sein

- Unbekannte Zone – metamask.xyz, metamask.ru, metamask.app (könnte Scam sein)

- Subdomains – metamask.phishing.com (Domain ist phishing.com, nicht metamask)

Prüftechnik:

- Schauen Sie auf die URL in der Adressleiste

- Lesen Sie von rechts nach links bis zum ersten Schrägstrich

- Stellen Sie sicher, dass die Root-Domain korrekt ist

- Vergleichen Sie mit der offiziellen Adresse aus der Dokumentation

Wo Sie offizielle URLs finden

Vertrauen Sie nicht der Suche! Wahrheitsquellen:

- CoinGecko oder CoinMarketCap – verifizierte Links zu Projekten

- Offizielle Twitter mit blauem Haken (aber Vorsicht, Haken werden gefälscht)

- GitHub-Repositories des Projekts

- Dokumentation (docs.) des Projekts

- Ihre alten Lesezeichen (wenn Sie sie aus verifizierten Quellen erstellt haben)

Prüfung #2: SSL-Zertifikat (nicht ausreichend, aber notwendig)

Was zu prüfen ist:

- Vorhandensein des Schlosses in der Adressleiste

- URL beginnt mit https:// (nicht http://)

- Klicken Sie auf das Schloss → sehen Sie sich die Zertifikatsinformationen an

- Prüfen Sie, für wen das Zertifikat ausgestellt wurde

⚠️ Wichtig zu verstehen: Ein SSL-Zertifikat (https) garantiert KEINE Sicherheit! Betrüger erhalten leicht kostenlose Let's Encrypt-Zertifikate. Das Schloss bedeutet nur, dass die Verbindung verschlüsselt ist, nicht dass die Website legitim ist.

Prüfung #3: Visuelle Anzeichen

Rote Flaggen auf der Website:

- Grammatikfehler – professionelle Unternehmen prüfen Texte sorgfältig

- Seltsames Design – Elemente überlappen sich, Bilder sind von schlechter Qualität, schiefes Layout

- Fehlender Footer mit Unternehmensinformationen, Links zu sozialen Medien

- Zu aggressive Pop-ups – "verbinden Sie Ihr Wallet JETZT"

- Kein HTTPS bei einer Website, die mit Finanzen arbeitet

- Verdächtige Berechtigungen – Website fragt nach Benachrichtigungen, Kamera

Prüfung #4: Domain-Alter und Reputation

Prüftools:

- whois.domaintools.com – wann die Domain registriert wurde

- web.archive.org (Wayback Machine) – gibt es eine Website-Historie

- scam-alert.io – Datenbank bekannter Phishing-Websites

- Google Safe Browsing – integrierter Browser-Schutz

Alarmierende Faktoren:

- Domain wurde vor weniger als einem Monat registriert

- Keine Historie in der Wayback Machine

- Informationen über den Domain-Inhaber sind verborgen (Privacy Protection)

- Website ist nicht auf ein Unternehmen, sondern auf eine Privatperson registriert

Prüfung #5: Sozialer Beweis

Was zu untersuchen ist:

- Gibt es Links zu dieser Website vom offiziellen Twitter des Projekts?

- Wird sie auf CoinGecko/CoinMarketCap erwähnt?

- Welche Bewertungen gibt es bei Google, Trustpilot, Reddit?

- Gibt es Aktivität in den sozialen Medien des Projekts?

- Wird das Projekt von erfahrenen Krypto-Nutzern diskutiert?

Social Engineering: Wie Betrüger das Bewusstsein manipulieren

Phishing ist nicht nur Technologie, sondern auch Psychologie. Das Verständnis von Manipulationstechniken hilft, nicht auf Betrug hereinzufallen.

Technik #1: Dringlichkeit erzeugen

Wie es funktioniert: Wenn eine Person in Panik gerät oder sich beeilt, trifft sie irrationale Entscheidungen.

Beispielphrasen:

- "Ihr Konto wird in 2 Stunden gesperrt"

- "Nur die ersten 100 Teilnehmer erhalten die Belohnung"

- "Dringendes Sicherheitsupdate bis Mitternacht"

- "Verdächtige Transaktion erkannt, bestätigen Sie innerhalb von 30 Minuten"

Gegenmaßnahme: Bei jeder Dringlichkeit – machen Sie eine Pause. Echte Probleme werden nicht in 30 Minuten gelöst. Gehen Sie direkt auf die offizielle Website (nicht über den Link aus der E-Mail) und überprüfen Sie die Informationen.

Technik #2: Autorität ausnutzen

Wie es funktioniert: Menschen neigen dazu, denen zu vertrauen, die wie Experten oder Vertreter von Behörden/bekannten Unternehmen aussehen.

Beispiele:

- E-Mail angeblich vom CEO von Binance

- Nachricht vom "Security Team MetaMask"

- Post von einem Fake-Account von Vitalik Buterin

- E-Mail mit offiziellem Logo und Signatur

Gegenmaßnahme: Denken Sie daran, dass CEOs von Unternehmen nicht an normale Nutzer schreiben. Der Support schreibt nicht zuerst. Überprüfen Sie echte Accounts in sozialen Medien (blauer Haken, Post-Historie).

Technik #3: Gier ausnutzen

Wie es funktioniert: Ein Angebot, das "zu gut ist, um wahr zu sein", schaltet das kritische Denken aus.

Beispiele:

- "Sende 1 ETH, erhalte 2 ETH"

- "Kostenloser Airdrop von 1000 USDT"

- "Staking mit 5000% Jahresrendite"

- "Du hast 0,5 BTC in der Lotterie gewonnen"

Gegenmaßnahme: Wenn es zu gut klingt – ist es Scam. Niemand verschenkt einfach so Geld. Legitime Projekte versprechen keine unrealistischen Renditen.

Technik #4: Sozialer Beweis (gefälscht)

Wie es funktioniert: "Alle machen schon mit, mach auch du mit!"

Beispiele:

- Gefälschte Zähler "Bereits erhalten: 43.721 Personen"

- Gefälschte YouTube-Kommentare: "Wow, just received 1.5 BTC!"

- Gekaufte Follower und Likes in sozialen Medien

- Bot-Bewertungen auf der Website

Gegenmaßnahme: Überprüfen Sie die Echtheit von Bewertungen. Suchen Sie nach Diskussionen auf unabhängigen Plattformen (Reddit, spezialisierte Foren). Analysieren Sie, ob die Kommentare schablonenhaft aussehen.

Technik #5: Emotionaler Druck

Wie es funktioniert: Angst, Panik, FOMO (Fear of Missing Out) schalten die Logik aus.

Beispiele:

- "Ihre Mittel sind in Gefahr!"

- "Letzte Chance zur Teilnahme"

- "Während du nachdenkst, verdienen andere bereits"

- "Verpassen Sie nicht die Chance Ihres Lebens"

Gegenmaßnahme: Emotionale Nachrichten sind eine rote Flagge. Legitime Unternehmen kommunizieren neutral und professionell. Atmen Sie tief durch und schalten Sie das kritische Denken ein.

Schutz vor Phishing: Praktische Tools und Gewohnheiten

Grundlegende Sicherheitsmaßnahmen

1. Verwenden Sie Browser-Lesezeichen

- Fügen Sie alle häufig genutzten Websites zu den Lesezeichen hinzu

- Gehen Sie IMMER über Lesezeichen, nicht über die Suche

- Erstellen Sie einen Ordner "Crypto" mit verifizierten Links

- Synchronisieren Sie Lesezeichen zwischen Geräten

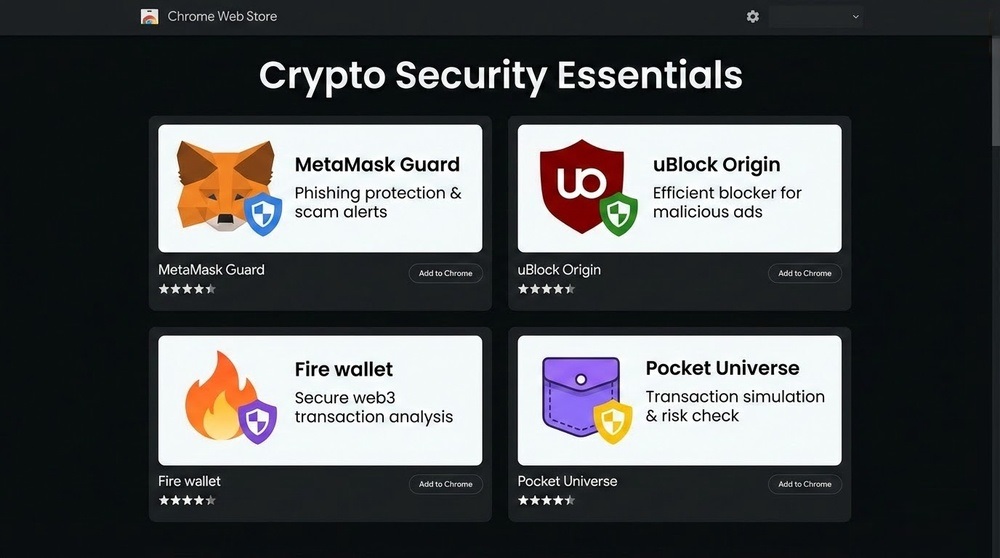

2. Installieren Sie Sicherheitserweiterungen

- MetaMask Guard – warnt vor Phishing-Websites

- Fire (wallet.fire.com) – scannt Transaktionen vor der Signatur

- Pocket Universe – simuliert Transaktionen, zeigt Konsequenzen

- uBlock Origin – blockiert Werbung (inkl. Phishing-Werbung)

- CryptoScamDB – prüft Websites gegen eine Datenbank bekannter Scams

3. Verwenden Sie separate Browser/Profile

- Hauptbrowser – für normale Arbeit

- Separates Profil/Browser – nur für Kryptowährungen

- Installieren Sie keine zusätzlichen Erweiterungen im Krypto-Browser

- Inkognito-Modus für einmalige Überprüfungen unbekannter Websites

4. Zwei-Faktor-Authentifizierung (ABER NICHT SMS)

- Verwenden Sie Google Authenticator oder Authy

- Verlassen Sie sich niemals auf SMS-Codes (leicht abzufangen)

- Für Börsen – Hardware-Keys (YubiKey)

- Speichern Sie Backup-Codes an einem sicheren Ort

5. Überprüfen Sie Contract-Adressen

- Vor der Interaktion mit einer dApp überprüfen Sie die Contract-Adresse auf Etherscan

- Vergleichen Sie mit der offiziellen Dokumentation des Projekts

- Achten Sie auf das Alter des Contracts und die Anzahl der Transaktionen

- Lesen Sie Kommentare und Warnungen im Explorer

Fortgeschrittene Schutztechniken

1. Separate Wallets für verschiedene Zwecke

- Cold Wallet – Hauptkapital, verbindet sich nie mit dApps

- Warm Wallet – für DeFi mit verifizierten Protokollen

- Hot/Burner Wallet – für riskante Aktionen (neue NFT-Mints, Airdrops)

- Übertragen Sie Mittel zwischen Wallets nach Bedarf

2. Regelmäßige Überprüfung von Genehmigungen

- Einmal im Monat Revoke.cash oder Etherscan Token Approvals prüfen

- Widerrufen Sie Genehmigungen für ungenutzte Protokolle

- Achten Sie auf Unlimited Approvals – ersetzen Sie sie durch begrenzte

- Nach der Nutzung einer neuen dApp widerrufen Sie sofort die Genehmigung

3. Transaktionsanalyse vor der Signatur

- Verwenden Sie Wallets mit lesbarer Transaktionsanzeige (Rabby, Frame)

- Signieren Sie keine Transaktionen blind

- Wenn Sie nicht verstehen, was die Transaktion tut – signieren Sie nicht

- Überprüfen Sie die Empfängeradresse dreimal

4. Wallet-Monitoring

- Verbinden Sie Benachrichtigungen über Etherscan Alerts

- Verwenden Sie Zerion oder Zapper zur Aktivitätsverfolgung

- Bei verdächtigen Transaktionen handeln Sie sofort

- Überprüfen Sie die Transaktionshistorie einmal pro Woche

Was tun, wenn Sie Opfer von Phishing geworden sind

Panik ist der schlechteste Ratgeber. Handeln Sie nach einem klaren Protokoll.

Die ersten 5 Minuten (kritisch wichtig)

- Schließen Sie den Tab der Phishing-Website nicht – er wird für die Untersuchung benötigt

- Öffnen Sie einen neuen Tab – gehen Sie zur offiziellen Wallet-Website

- Erstellen Sie sofort ein neues Wallet mit einer neuen Seed-Phrase

- Übertragen Sie Mittel – beginnen Sie mit den wertvollsten Assets

- Verschwenden Sie keine Zeit mit Nachdenken – jede Sekunde zählt

Die erste Stunde

- Übertragen Sie ALLE Assets auf neue Adressen (Token, NFTs, Staking)

- Widerrufen Sie alle Approve-Genehmigungen alter Adressen über Revoke.cash

- Ändern Sie Passwörter bei Börsen, wenn Sie dieselben E-Mails/Passwörter verwendet haben

- Überprüfen Sie Ihren Computer mit Antivirus (Malwarebytes, Kaspersky)

- Machen Sie einen Screenshot der Phishing-Website für den Bericht

Der erste Tag

- Melden Sie das Phishing:

- Google Safe Browsing: safebrowsing.google.com/safebrowsing/report_phish

- CryptoScamDB: cryptoscamdb.org/report

- Twitter des Projekts, das gefälscht wurde

- Regulierungsbehörde (bei erheblichem Betrag)

- Warnen Sie die Community – ein Post auf Twitter/Reddit kann andere retten

- Analysieren Sie, was schief gelaufen ist – wie Sie es in Zukunft vermeiden können

- Überprüfen Sie andere Geräte – möglicherweise ist nicht nur der Computer infiziert

Können gestohlene Mittel zurückgeholt werden?

Realität: In 99% der Fälle – nein. Kryptowährungstransaktionen sind irreversibel.

Ausnahmen (minimale Chancen):

- Wenn die Mittel noch auf der Adresse des Betrügers sind – einige Börsen können bei Erhalt einer Beschwerde einfrieren

- Wenn die Mittel auf einer zentralisierten Börse sind – kontaktieren Sie den Support mit Beweisen für den Betrug

- Wenn der Betrag sehr groß ist – beauftragen Sie eine Blockchain-Forensik-Firma (Chainalysis, CipherTrace)

- Smart Contract mit Schwachstelle – theoretisch kann sie für die Rückholung ausgenutzt werden

Praktische Schritte:

- Verfolgen Sie die Adresse des Betrügers über Etherscan

- Wenn die Mittel an eine bekannte Börse gegangen sind – schreiben Sie an deren Support

- Erstatten Sie Anzeige bei der Cyberpolizei (für die Statistik, erwarten Sie kein echtes Ergebnis)

- Veröffentlichen Sie die Adresse des Scammers in CryptoScamDB

Bittere Wahrheit: Die Zeit, die für Versuche aufgewendet wird, Mittel zurückzuholen, ist oft nutzlos. Es ist besser, die Energie auf das Lernen aus Fehlern und die Stärkung des Schutzes für die Zukunft zu richten. Prävention ist bei Kryptowährungen 1000-mal effektiver als Heilung.

Finale Checkliste: Wie Sie nicht Opfer von Phishing werden

- Alle Krypto-Websites sind in Lesezeichen gespeichert – ich gehe nur über sie

- Sicherheitserweiterungen sind installiert – MetaMask Guard, uBlock Origin

- Ich weiß, dass der Support niemals zuerst schreibt

- Ich gebe niemandem jemals meine Seed-Phrase – weder einem Freund noch dem "Support"

- Ich überprüfe die URL dreimal bevor ich Daten eingebe

- Ich klicke nicht auf Werbung bei der Suche nach Krypto-Websites

- Ich nehme nicht an "Giveaways" und "Verdopplungen" teil

- Ich lese Transaktionen vor der Signatur in dApps

- Ich widerrufe regelmäßig alte Approves über Revoke.cash

- Ich verwende separate Wallets für verschiedene Zwecke

- Ich habe überall 2FA aktiviert (Google Authenticator, nicht SMS)

- Bei Dringlichkeit mache ich eine Pause und überprüfe die Informationen

- Ich vertraue nicht "zu guten" Angeboten

- Ich überprüfe Contract-Adressen auf Etherscan

- Mein Computer ist mit Antivirus geschützt

Fazit: Bei Kryptowährungen ist Wachsamkeit eine Fähigkeit

Phishing entwickelt sich jeden Tag weiter. Betrüger werden erfinderischer, ihre Fälschungen qualitativ hochwertiger, ihre psychologischen Techniken raffinierter. Es gibt keine universelle Lösung, die zu 100% schützt.

Aber es gibt ein universelles Prinzip: gesunde Paranoia. Bei Kryptowährungen ist es besser, zehnmal zu überprüfen und paranoid zu wirken, als einmal nicht zu prüfen und alles zu verlieren.

Denken Sie daran: Legitime Unternehmen brauchen Ihre Seed-Phrase nicht. Echte Airdrops verlangen nicht, dass Sie zuerst Geld senden. Der offizielle Support schreibt nicht zuerst. Wenn etwas zu gut aussieht – ist es Scam.

In der nächsten Lektion werden wir Scam-Token und Finanzpyramiden analysieren – wie man ein betrügerisches Projekt erkennt, bevor man Geld investiert.